La gestion du parc informatique est essentielle pour garantir la performance, la continuité des activités et la sécurité informatique d’une entreprise. Entre logiciels spécialisés et expertise humaine, elle s’appuie sur des solutions adaptées. Ce texte explore ses enjeux, ses outils, et les choix stratégiques : RSSI interne ou infogérance externalisée.

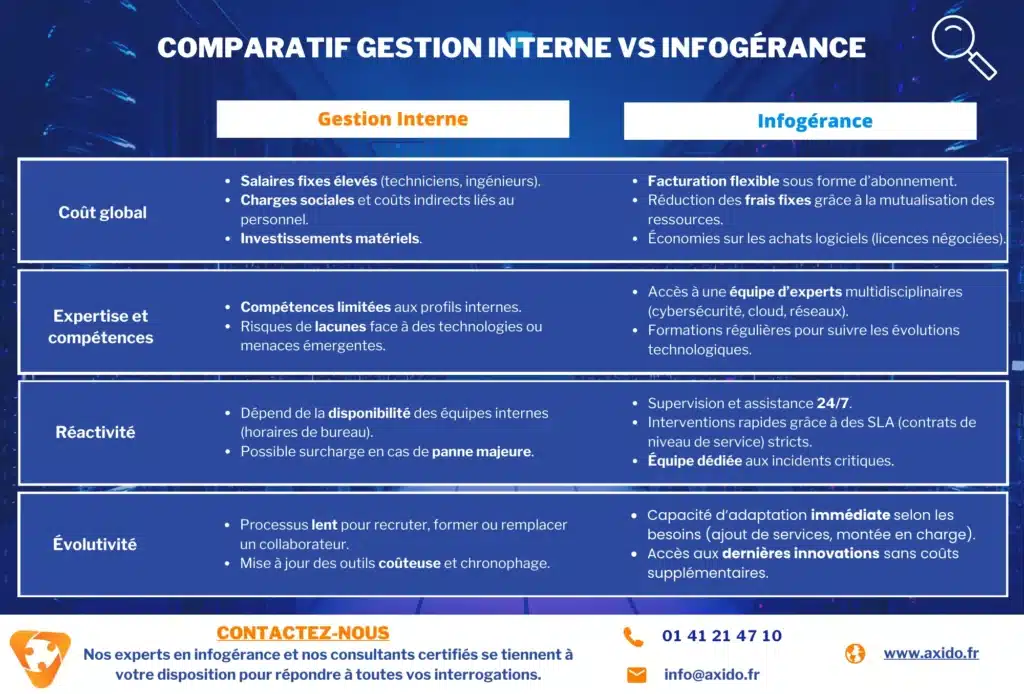

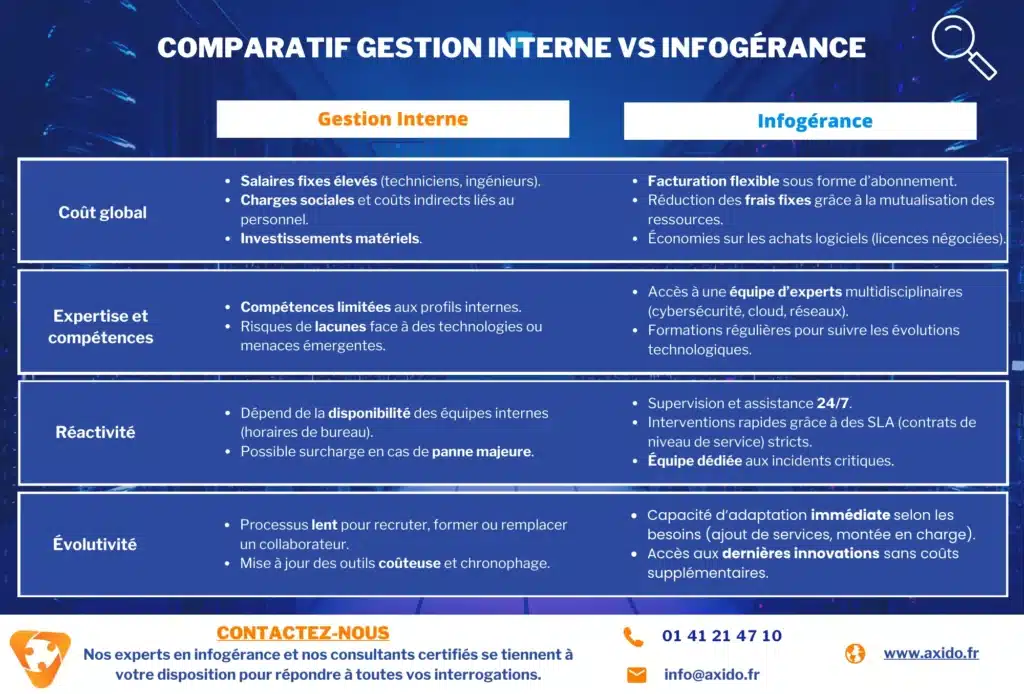

✅ Découvrez les différences clés entre la gestion informatique en interne et l’infogérance, sur des critères comme la sécurité, la réactivité et les coûts.

✅ Ce tableau vous aide à identifier quelle solution est la plus adaptée à votre entreprise selon vos besoins actuels et vos objectifs à long terme.

Qu'est-ce que la gestion de parc informatique ?

Le parc informatique regroupe l’ensemble des équipements et ressources informatiques d’une organisation. Cela inclut les ordinateurs, serveurs, imprimantes, périphériques, logiciels, applications, réseaux, ainsi que les dispositifs mobiles. Ce parc constitue le cœur technologique des entreprises modernes, soutenant leurs opérations quotidiennes et leur compétitivité. La gestion du parc informatique vise à superviser, maintenir, sécuriser et optimiser ces ressources pour garantir leur bon fonctionnement et leur performance. Parmi les tâches essentielles, on retrouve :

- L’inventaire et le suivi des actifs : localiser, cataloguer et surveiller les équipements pour anticiper leur cycle de vie et éviter les doublons ou pertes.

- La maintenance préventive et corrective : réaliser des mises à jour, des dépannages et des réparations pour limiter les interruptions d’activité. Cela peut concerner les serveurs, le réseau.

- La gestion des licences logicielles : s’assurer de la conformité des logiciels utilisés pour éviter des sanctions légales.

- La sécurisation des systèmes : protéger les données et les infrastructures contre les cybermenaces via des solutions antivirus, des pare-feu et des protocoles de sauvegarde.

- La planification et l’optimisation : prévoir le renouvellement des équipements obsolètes, évaluer les performances et adapter les infrastructures aux besoins de l’entreprise.

Les avantages de la gestion de parc informatique

- Garantir une continuité d’activité en limitant les pannes et interruptions.

- Réaliser des économies grâce à une meilleure anticipation des besoins et à une gestion rationnelle des ressources.

- Renforcer la cybersécurité, protégeant les données sensibles contre les attaques et les pertes.

- Accroître la productivité en fournissant aux collaborateurs des outils performants et fiables.

Ainsi, la gestion du parc informatique ne se limite pas à un rôle technique : elle contribue directement à la pérennité, à la compétitivité et à la croissance des entreprises.

Comment optimiser la gestion de parc informatique ?

Pour optimiser la gestion de parc informatique, il faut adopter une approche structurée et penser à long terme. La mise en place d’un système clair permet non seulement une réduction des coûts, mais aussi une meilleure réactivité en cas d’incident.

Voici les leviers à activer pour une gestion efficace et durable :

Centraliser les informations sur les postes, logiciels et équipements grâce à un logiciel de parc informatique adapté

Mettre en œuvre un service de maintenance réactif pour limiter les interruptions

Suivre le cycle de vie de chaque poste (achat, utilisation, entretien, fin de vie) pour éviter les pertes de productivité

Automatiser la gestion des actifs pour gagner du temps et fiabiliser les données

Adopter des outils de surveillance en temps réel pour anticiper les problèmes

Analyser les usages pour ajuster les ressources à la manière optimale

Intégrer les notions de conformité et de sécurité dès le départ

En résumé, une gestion de parc informatique bien structurée repose sur une stratégie claire, des outils adaptés et une volonté d’aller vers une informatique efficace au service des utilisateurs et de l’organisation.

Comment gérer un parc informatique ?

Pour une gestion efficace de votre parc informatique, suivez ces étapes clés :

1. Réalisez un inventaire complet et mettez-le à jour régulièrement

- Listez les équipements (ordinateurs, serveurs, périphériques) et les licences.

- Utilisez des outils d’IT Asset Management pour automatiser le suivi.

2. Mettez en place une maintenance préventive et corrective

- Effectuez des mises à jour logicielles régulières et des contrôles du matériel informatique d’entreprise.

- Définissez une procédure pour résoudre rapidement les pannes.

- Automatiser certaines tâches de maintenance informatique peut réduire les coûts et les interruptions.

3. Optimisez la gestion des licences et des logiciels

- Identifiez les licences actives, inutilisées ou en doublon pour optimiser vos dépenses.

- Suivez les dates d’expiration pour éviter les interruptions de service ou les sanctions légales.

4. Assurez la sécurité des données et des équipements :

- Installez des solutions de protection comme des antivirus et pare-feu.

- Formez vos équipes aux bonnes pratiques pour limiter les risques.

5. Planifiez et anticipez les besoins futurs

- Prévoyez le remplacement des équipements obsolètes.

- Réalisez des audits informatiques réguliers pour identifier les opportunités d’amélioration.

Comment réaliser un inventaire du parc informatique ?

Réaliser un inventaire du parc informatique permet de connaître précisément le matériel et les logiciels en place, leur état, leur localisation et leur utilisation. C’est une étape clé pour une gestion claire et structurée.

Voici les étapes à suivre pour une gestion de votre parc efficace :

Recenser tout le matériel informatique : ordinateurs, serveurs, imprimantes, périphériques, etc.

Identifier les actifs logiciels installés sur chaque poste

Mettre en place une gestion des stocks rigoureuse avec étiquetage

Utiliser un système de code barres pour faciliter le suivi et les mises à jour

Documenter l’état de chaque élément (fonctionnel, en panne, obsolète…)

Associer chaque actif à un utilisateur, un service ou un emplacement

Centraliser toutes les données dans un outil de gestion du parc informatique

Un inventaire bien réalisé est essentiel pour anticiper les besoins, améliorer la maintenance et piloter efficacement les ressources de l’entreprise.

Quels sont les meilleurs logiciels de gestion ?

Voici les meilleurs logiciels de gestion de parc informatique à connaître :

GLPI : open source, complet, idéal pour la gestion des actifs et des services

OCS Inventory : excellent pour l’inventaire automatisé et le suivi matériel

Lansweeper : puissante solution pour la gestion des services et la sécurité

Freshservice : logiciel de gestion SaaS simple et intuitif

ITop : outil informatique axé ITSM, avec application mobile disponible

Ces outils offrent une vraie qualité de suivi et s’adaptent à tous les environnements.

Vous souhaitez être accompagné pour la gestion de votre parc informatique ? Contactez-nous !

Comment réduire les coûts de gestion informatique pour votre entreprise ?

Pour une réduction des coûts en gestion informatique, concentrez-vous sur :

une gestion efficace de votre parc (matériel, logiciels, licences)

l’optimisation du budget via des achats groupés ou la location

la baisse des coûts opérationnels grâce à l’automatisation et au suivi en temps réel

un investissement dans des outils adaptés pour réaliser des économies durables

Quel est le rôle d'un gestionnaire du parc informatique ?

Le gestionnaire du parc informatique est le responsable de tout le matériel et des logiciels utilisés dans l’entreprise. Son métier consiste à assurer la gestion des postes, à suivre l’état du parc et à garantir la disponibilité des outils. Il occupe un poste clé dans la continuité des services informatiques. Sa mission inclut l’inventaire, la maintenance, la mise à jour et la sécurité des équipements. L’emploi de gestionnaire du parc exige des compétences techniques, de l’organisation et un bon sens de la priorisation. Le salaire varie selon la taille de l’entreprise et le niveau d’expérience.

Gestion interne ou infogérance : quel choix pour votre entreprise ?

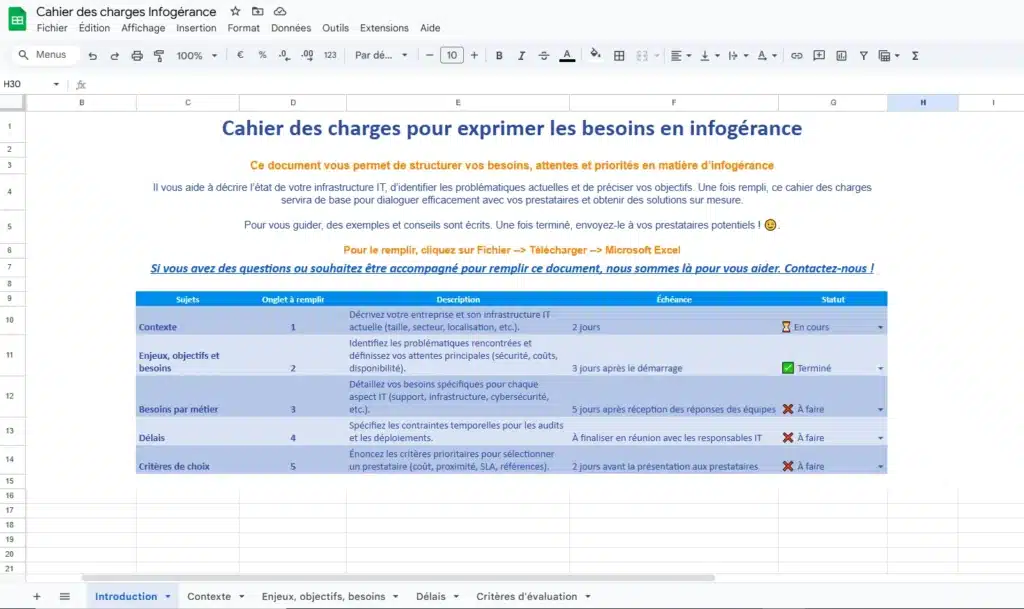

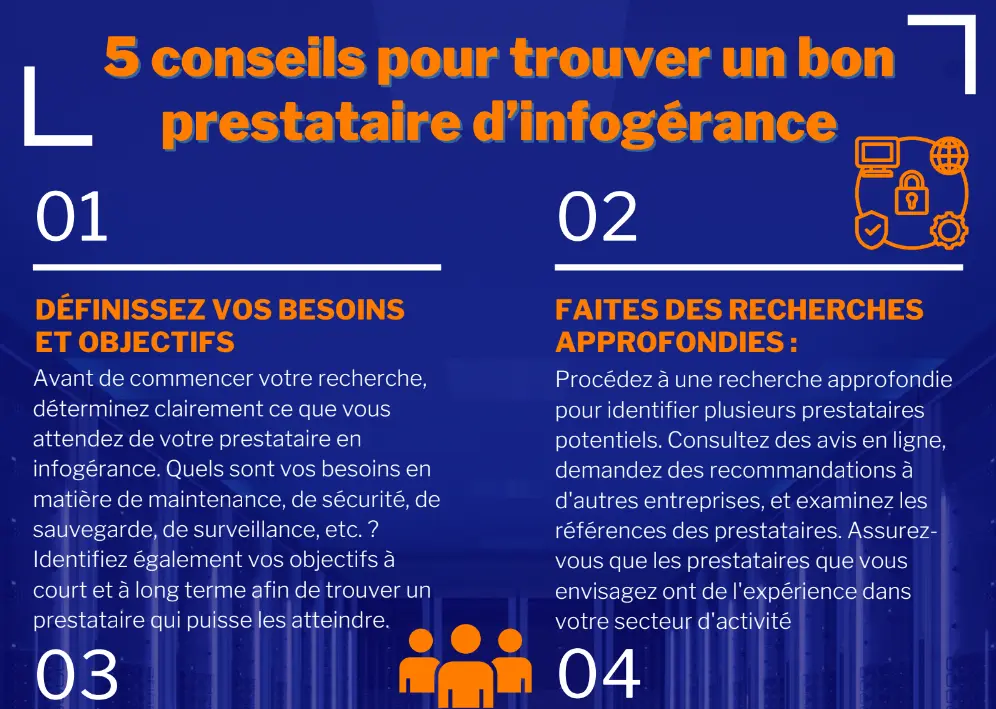

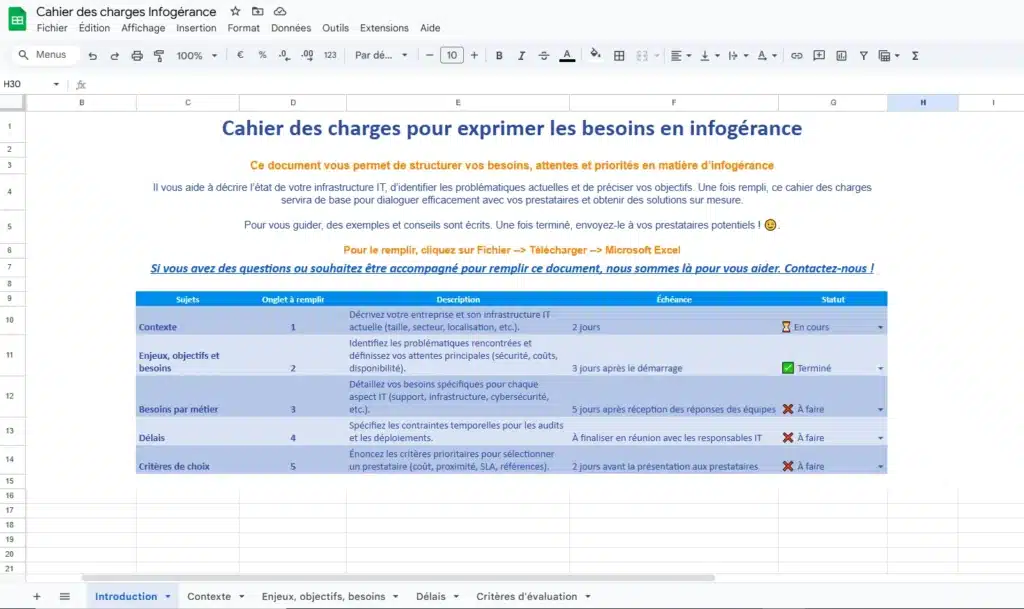

La gestion de votre parc informatique peut se faire en interne ou être confiée à un prestataire en infogérance, selon les besoins et les ressources de votre entreprise.

Gestion interne : Cette solution convient aux grandes entreprises disposant d’une équipe IT dédiée. Elle offre un contrôle direct sur les équipements, les systèmes et les données. Cependant, elle implique des coûts élevés en recrutement, formation et mise à jour des compétences pour assurer la maintenance et la sécurité des infrastructures.

Infogérance : Idéale pour les PME, elle externalise la gestion informatique à un prestataire. Celui-ci prend en charge la maintenance, la gestion des licences logicielles, la cybersécurité, et le support utilisateur. En réduisant les coûts et en optimisant l’utilisation des ressources, l’infogérance garantit une infrastructure informatique performante, sécurisée et adaptée aux besoins des entreprises.

Contactez nos experts en infogérance pour un audit de votre parc informatique.