SOC managé : un service de cybersécurité proactif à porté des PME

- Découvrez comment un service SOC managé, opéré par des experts 24/7, détecte les menaces avant qu’elles n’affectent vos systèmes.

- Comprenez les différences entre SOC interne, SOC managé et MDR pour choisir le modèle adapté à votre entreprise.

- Explorez les bonnes pratiques pour renforcer votre sécurité sans ajouter de nouveaux outils à gérer.

Téléchargez l’eBook complet

et découvrez comment un service SOC surveille, analyse et neutralise les menaces en continu

Pourquoi un SOC Managé est indispensable pour les PME ?

Chaque jour, vos outils de sécurité (EDR, firewall, antivirus, etc.) génèrent des centaines d’alertes. Et 9 sur 10 sont des faux positifs. Le problème n’est donc pas d’ajouter encore un outil.

👉 Le véritable enjeu, c’est de disposer d’un service dédié, capable d’analyser ces signaux, de séparer le bruit du danger réel et d’agir rapidement.

Cet eBook vous explique comment un SOC managé permet aux PME de reprendre le contrôle :

Corrélation experte des signaux faibles pour identifier une attaque réelle.

Baisse immédiate du MTTD/MTTR grâce à une surveillance humaine + automatisée 24/7.

Centralisation de toutes les alertes, quel que soit l’outil (EDR, réseau, serveurs…).

Détection comportementale et Zero Trust pour aller plus loin qu’un EDR classique.

Service opéré par des analystes, pas un simple logiciel à installer.

💬 En 10 minutes, vous comprendrez pourquoi un SOC n’est pas un outil de sécurité de plus, mais un service complet qui transforme votre posture de sécurité.

Ce que fait concrètement un SOC managé

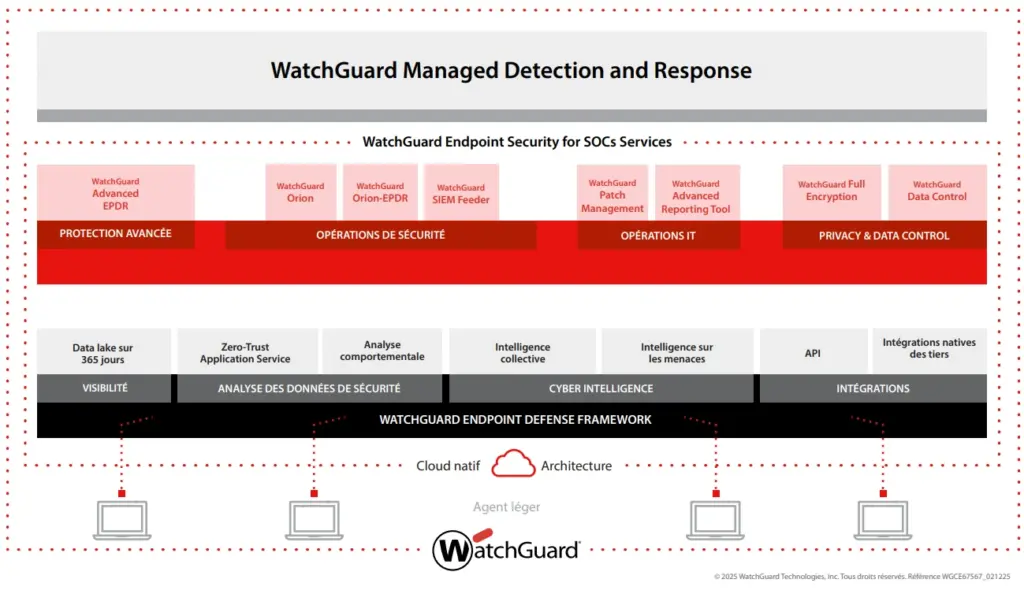

Un SOC n’est pas un outil, mais un service opéré combinant :

supervision continue 24/7,

threat hunting humain + automatisé,

corrélation et analyse d’experts,

réponse pilotée par des analystes,

et intégration avec vos outils existants (EDR, réseau, serveurs…).