|Cas concret |

Vous avez été piraté.

Mettez vous dans la peau d’un gérant d’entreprise et plongez au coeur d’une cyberattaque pour en comprendre les mécanismes et éviter de vous faire prendre.

Nos partenaires technologiques

10h12. Votre machine rame. Première alerte étrange.

Vous relancez un fichier client… rien ne s’ouvre. Un message d’erreur.

Vous redémarrez, pensant à un bug.

Toujours rien.

11h08. Vos équipes vous appellent. Les fichiers partagés sont inaccessibles.

« On n’a plus accès aux documents ! Même les sauvegardes sur le NAS sont vides… »

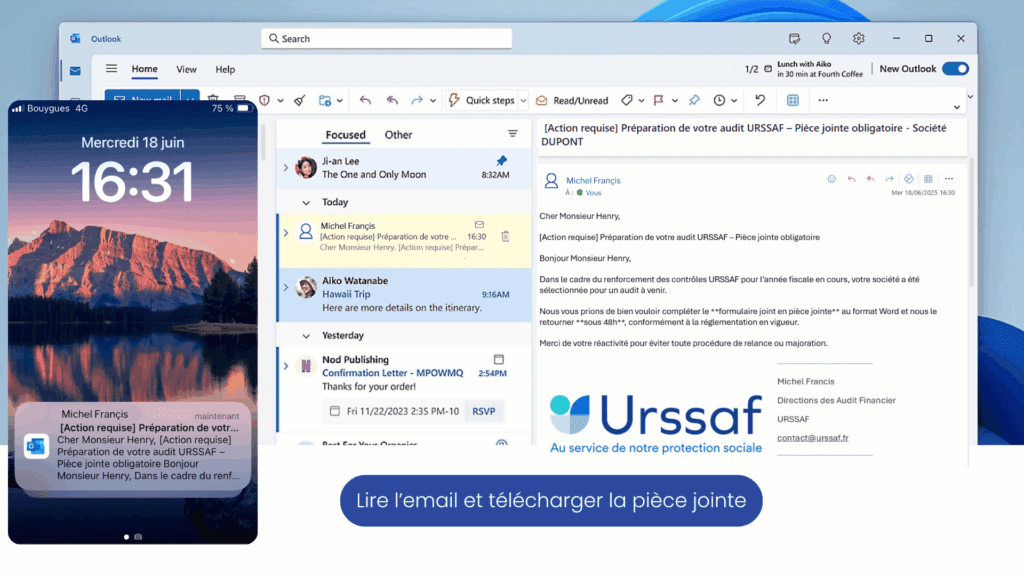

En parallèle, vous recevez un e-mail étrange sur votre boîte pro :

« Vos données ont été chiffrées. Pour les récupérer, vous devrez payer une rançon. Vous avez 72 heures. »

Un écran noir s’affiche soudain.

Un cadenas rouge. Un compte à rebours.

Vos fichiers, vos devis, vos contrats, vos factures… tout est pris en otage.

La réalité.

1| Vous êtes victime d’un spear-phising ultra-ciblé : message personnalisé mentionnant le fameux audit fiscal vous pendant au nez.

2| La pièce jointe est malveillante : c’est un document word embarquant une macro VBA dormant, non detectable par votre systeme antivirus traditionnel

3|Vous avez ouvert la pièce jointe : la macro VBA télécharge un loader sur votre poste et installe un ransomware de type « LockBit » sur votre poste.

|||| En 24 heures seulement ||||

- Le malware escalade vos privilèges via une vulnérabilité de votre systeme d’information

- Il balaye en parallèle les lecteurs réseaux partagés (15 équipements) et infecte les backups sur NAS non segmenté.

- Emails de demande de rançon automatisés à l’ensemble de la direction

- Ecran de vérouillage avec clé de chiffrement RSA 4096bits (vous empeche de travailler et de retrouver vos données)

Les conséquences sur votre entreprise

Avez vous fait le bon choix ?